แนวทางการดำเนินงาน

การรักษาความปลอดภัยทางไซเบอร์

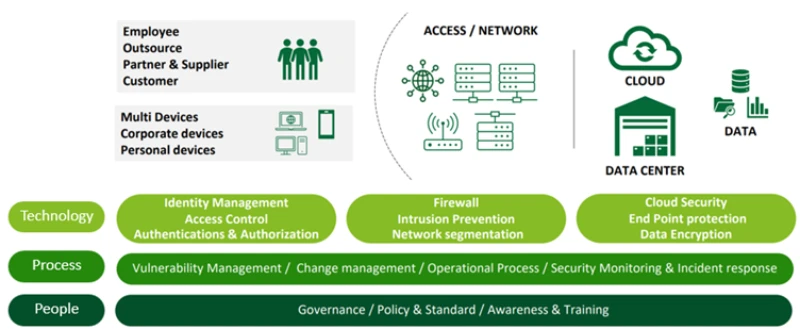

กรอบการบริหารจัดการความมั่นคงปลอดภัยไซเบอร์แบบองค์รวม

เทคโนโลยี (Technology)

นำเทคโนโลยีด้านความมั่นคงปลอดภัยมาใช้ครอบคลุมทั้งอุปกรณ์ โครงข่าย ระบบ และข้อมูล อาทิ ระบบป้องกันและตรวจจับการบุกรุก การเข้ารหัสข้อมูล และระบบรักษาความปลอดภัยบนคลาวด์ เพื่อเสริมศักยภาพในการป้องกัน ตรวจจับ และตอบสนองต่อภัยคุกคามทางไซเบอร์อย่างมีประสิทธิภาพ

กระบวนการ (Process)

กำหนดมาตรฐานและกระบวนการควบคุมด้านความมั่นคงปลอดภัยอย่างเป็นระบบ ครอบคลุมการบริหารจัดการสิทธิการเข้าถึง การประเมินและลดความเสี่ยงจากจุดอ่อนของระบบ และการรับมือเหตุการณ์ด้านไซเบอร์ ให้สอดคล้องกับกฎหมายและมาตรฐานสากล

บุคลากร (People)

กำหนดบทบาทด้านความมั่นคงปลอดภัยไซเบอร์อย่างชัดเจน พร้อมพัฒนาศักยภาพและส่งเสริมวัฒนธรรมความปลอดภัยให้พนักงานและคู่ค้า เพื่อให้การใช้ระบบและข้อมูลเป็นไปอย่างปลอดภัยและมีความรับผิดชอบ

แนวทางและกระบวนการด้านการรักษาความปลอดภัยไซเบอร์

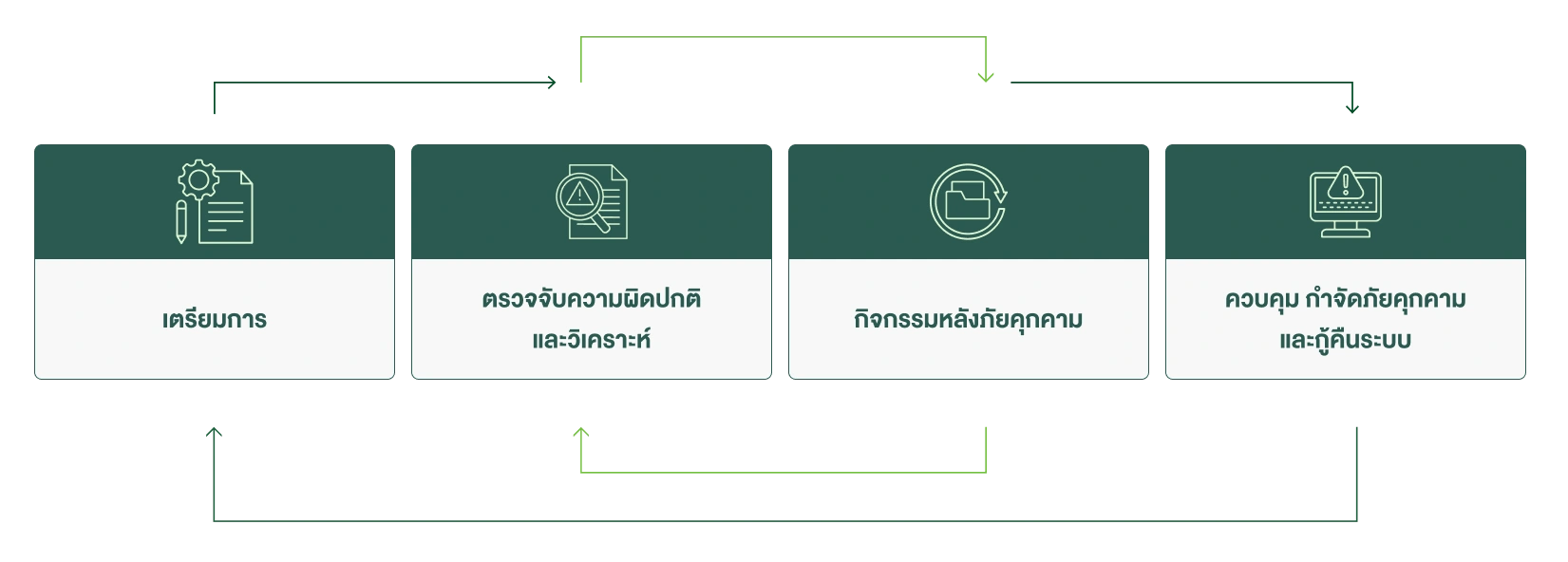

กรอบการบริหารจัดการและการรับมือกับภัยคุกคามทางไซเบอร์

การคุ้มครองข้อมูลส่วนบุคคลของลูกค้า

แนวทางและกระบวนการด้านการรักษาข้อมูลส่วนบุคคล

การกำกับดูแลข้อมูล

- กำหนดนโยบายการคุ้มครองข้อมูลส่วนบุคคลของกลุ่มบริษัทเอไอเอส

- จัดทำประกาศคุ้มครองข้อมูลส่วนบุคคล (Privacy Notice) ของกลุ่มบริษัทเอไอเอส

- ทบทวนและ/หรือปรับปรุงนโยบาย มาตรฐาน และแนวทางปฏิบัติต่าง ๆ อย่างน้อยปีละ 1 ครั้ง

- กำหนดการจัดระดับชั้นความลับของข้อมูล รวมทั้งกำหนดสิทธิการเข้าถึงข้อมูลที่สำคัญ (Sensitive Information) และนำเครื่องมือ/เทคนิคที่หลากหลายมาใช้ปกป้องข้อมูล

- จัดทำข้อกำหนดการเชื่อมตอ่ข้อมูลในระบบ (Data flow) อย่างเป็นขั้นตอน

- กำหนดมาตรฐานการคุ้มครองข้อมูลส่วนบุคคลของลูกค้าผ่านกระบวนการจัดการข้อมูล (Data Life Cycle Management) ครอบคลุมการปฏิบัติงานของพนักงานและบุคคลภายนอกที่เกี่ยวข้องตลอดวงจรการจัดการข้อมูล

การสร้างความตระหนักและการฝึกอบรม

- สร้างความตระหนัก ความรู้ ความเข้าใจในการปกป้องข้อมูลส่วนบุคคลตามวงจร (Data Life Cycle Management)

- ส่งเสริมแนวคิด Privacy by design และ Privacy by default ในการออกแบบบริการและผลิตภัณฑ์อย่างมีความรับผิดชอบ

การติดตามและประเมินความเสี่ยง

- กำหนดกระบวนการประเมินผลกระทบต่อข้อมูลส่วนบุคคลตามมาตรฐานสากล (Data Protection Impact Assessment: DPIA) โดย

- ประเมินความเสี่ยง

- จัดทำสัญญามาตรฐานกับหน่วยงานที่เกี่ยวข้อง

- จัดทำบันทึกรายการการประมวลผลข้อมูลส่วนบุคคล

- ตรวจสอบภายในต่อเนื่องทั้งปี

การป้องกันและรับมือกับการละเมิดข้อมูลส่วนบุคคล

- กำหนดขั้นตอนการทางวินัยกับพนักงานที่เกี่ยวข้องในกรณีที่เกิดเหตุข้อมูลส่วนบุคคลรั่วไหล

- จัดตั้งหน่วยงาน Incident Center เพื่อรับมือและตอบสนองต่อการละเมิดข้อมูลส่วนบุคคลและภัยคุกคามไซเบอร์

กระบวนการตอบสนองต่อกรณีข้อมูลส่วนบุคคลรั่วไหล

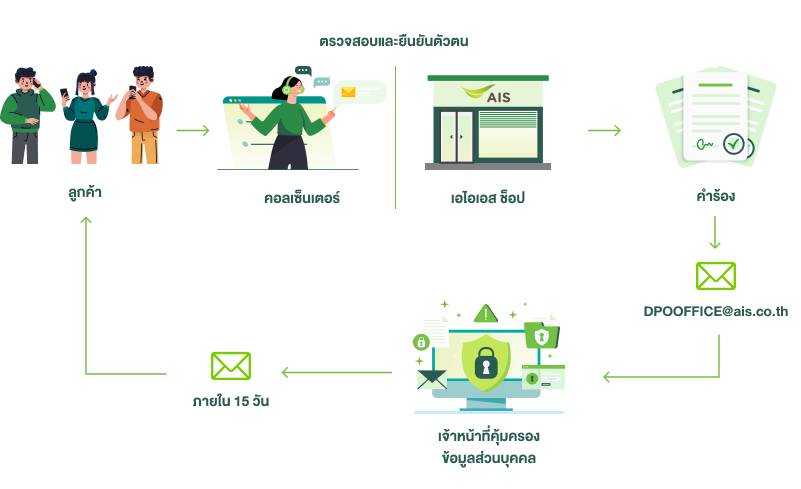

กระบวนการร้องขอสิทธิต่าง ๆ ของลูกค้า

ประกาศนียบัตรและใบรับรองด้านความปลอดภัยไซเบอร์และการคุ้มครองข้อมูลส่วนบุคคล

การรับรองมาตรฐานสากลด้านความมั่นคงปลอดภัยไซเบอร์และการคุ้มครองข้อมูลลูกค้า

ตารางสรุปผลการดำเนินงาน

| หัวข้อ | หน่วย | 2565 | 2566 | 2567 | 2568 |

|---|---|---|---|---|---|

| ด้านการคุ้มครองข้อมูลส่วนบุคคล | |||||

| จำนวนคำร้องเรียนที่ได้รับในการละเมิดความเป็นส่วนตัวและข้อมูลสูญหาย | |||||

|

คำร้องเรียนจากบุคคล หรือหน่วยงานทั่วไป

|

กรณี | 7 | 4 | 3 | 2 |

|

คําร้องเรียนจากหน่วยงานกำกับดูแลต่าง ๆ

|

กรณี | 11 | 4 | 7 | 3 |

| กรณีข้อมูลรั่วไหล ถูกขโมยหรือสูญหาย | กรณี | 2 | 1 | 0 | 0 |

| จำนวนคำร้องขอข้อมูลส่วนบุคคลของผู้ใช้บริการที่ได้รับจากหน่วยงานภาครัฐที่มีอำนาจตามกฏหมาย 1 | กรณี | 19,454 | 19,255 | 19,854 | 24,653 |

|

ร้อยละของจำนวนคำร้องขอทั้งหมด

|

ร้อยละ | 92 | 92 | 93 | 96 |

| ด้านระบบเครือข่าย | |||||

|

ความถี่เฉลี่ยกรณีระบบเครือข่ายขัดข้อง

|

หน่วย | 0.07 | 0.09 | 0.07 | 0.15 |

|

ระยะเวลาเฉลี่ยสำหรับกรณีระบบเครือข่ายขัดข้อง 2

|

นาที | 38 | 37 | 72 | 223 |

1 บริษัทมีการให้ข้อมูลการใช้บริการของผู้ใช้บริการแก่หน่วยงานของรัฐต่าง ๆ ตามอำนาจหน้าที่ที่กฎหมายกำหนดไว้ ได้แก่ ศาลยุติธรรม สำนักงานตำรวจแห่งชาติ และสำนักงานคณะกรรมการป้องกันและปราบปรามการฟอกเงิน เป็นต้น

2 ในปี 2568 ระยะเวลาเฉลี่ยการขัดข้องของระบบเครือข่ายเพิ่มขึ้น จากเหตุอุทกภัยและน้ำท่วมที่เกิดขึ้นต่อเนื่องในหลายพื้นที่ ส่งผลให้เกิดไฟฟ้าดับเป็นเวลานาน ทำให้ระบบโครงข่ายโทรคมนาคมขาดแหล่งพลังงาน และการกู้คืนระบบใช้เวลานานกว่าปกติ